O Tripé da Resiliência Cibernética

O Tripé da Sobrevivência: Por que Pessoas, Processos e Tecnologia definem a sua Resiliência Cibernética Estamos chegando[…]

Os perigos de negligenciar a necessidade das empresas serem ciber resilientes

Os perigos de negligenciar a necessidade das empresas serem ciber resilientes A cibersegurança transcende a esfera da[…]

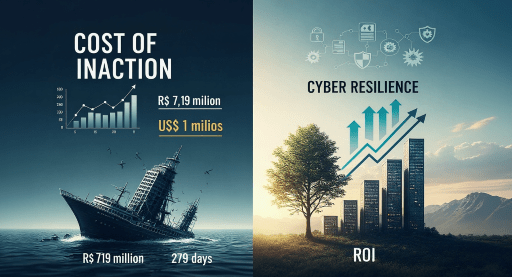

O Custo da Inação: Calculando o ROI da Ciber Resiliência para a Liderança Estratégica

O Custo da Inação: Calculando o ROI da Ciber Resiliência para a Liderança Estratégica No dinâmico cenário[…]

Desvendando a Resiliência Digital: Por Que Backup, DR e CR não são a mesma Coisa?

Imagine a seguinte cena: sua empresa, um motor pulsante de inovação e resultados, é subitamente atingida por[…]

Cibersegurança e IA: A adoção está superando a governança?

No ritmo acelerado da transformação digital, a Inteligência Artificial (IA) deixou de ser promessa e já é[…]